網(wǎng)頁設計欣賞 一場電腦圖文設計的視覺盛宴

在數(shù)字時代的浪潮中,網(wǎng)頁設計不僅是技術(shù)與功能的載體,更是藝術(shù)與創(chuàng)意的結(jié)晶。一場以“網(wǎng)站效果圖優(yōu)秀作品展”為核心的網(wǎng)頁設計欣賞之旅,將帶領(lǐng)我們深入電腦圖文設計的殿堂,領(lǐng)略那些卓越作品背后的美學邏輯與創(chuàng)新思維。

一、 設計哲學與視覺敘事

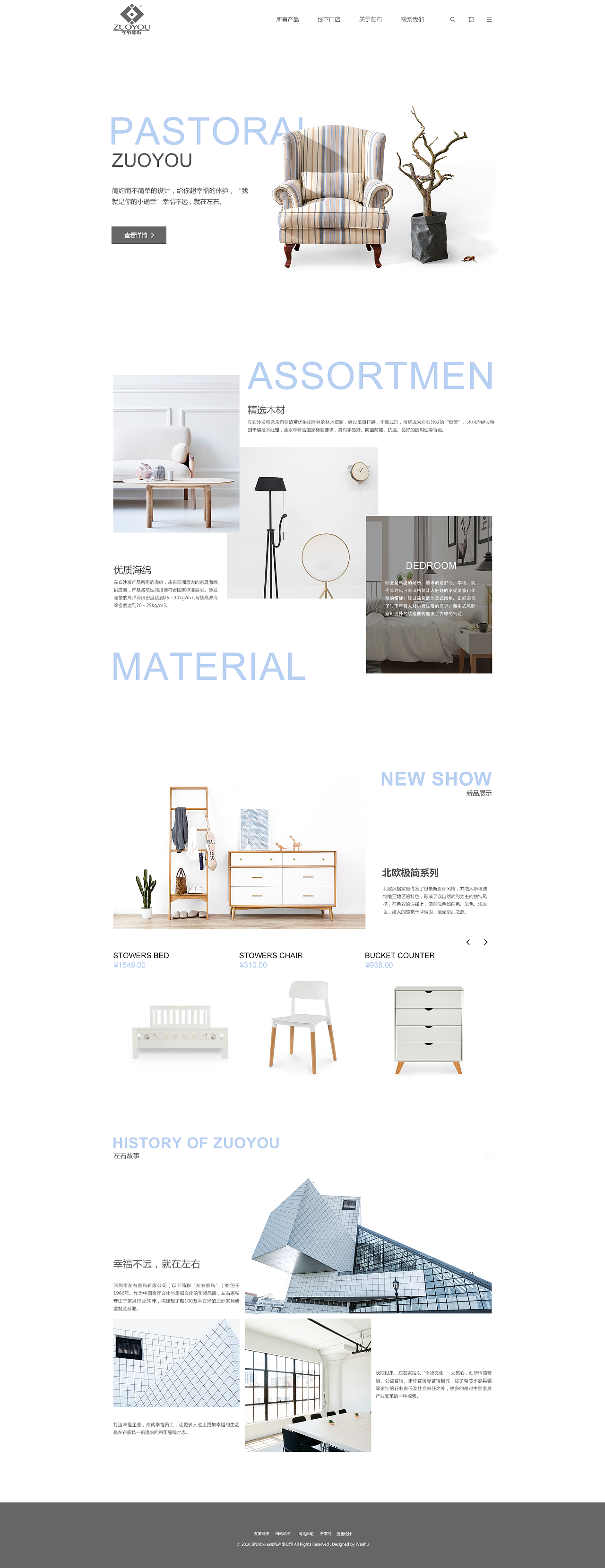

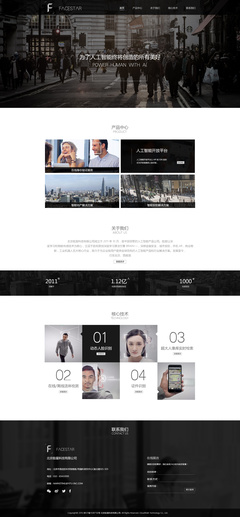

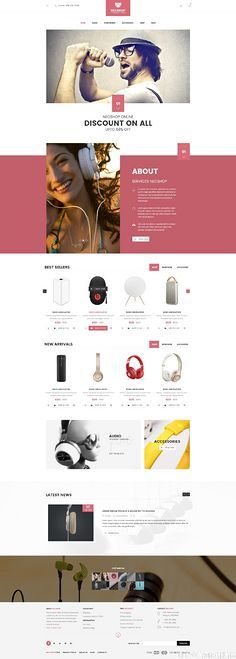

優(yōu)秀的網(wǎng)頁效果圖,首先根植于清晰的設計哲學。無論是極簡主義的留白與克制,還是復古風潮的紋理與色彩,亦或是未來主義的動感與科技感,每一種風格都通過電腦圖文設計精準傳達。設計師們?nèi)缤瑢а荩冒婷娌季帧⑸蚀钆洹⒆煮w選擇與圖像處理,在有限的屏幕空間內(nèi)構(gòu)建出引人入勝的視覺敘事。一個優(yōu)秀的作品展,正是這些獨特敘事方式的集中呈現(xiàn),讓觀者一眼便能感知網(wǎng)站的品牌調(diào)性與情感氛圍。

二、 用戶體驗與交互預演

效果圖作為網(wǎng)站的藍圖,其核心價值在于對用戶體驗的前瞻性規(guī)劃。在本次“優(yōu)秀作品展”中,我們能看到如何通過圖文設計直觀預示用戶的瀏覽路徑。清晰的視覺層級引導視線流動,恰到好處的按鈕與圖標設計暗示交互可能,而整體色調(diào)與節(jié)奏則關(guān)乎用戶在頁面上停留的舒適度。這些效果圖不僅是靜態(tài)的畫面,更是動態(tài)交互體驗的預演,體現(xiàn)了設計師以用戶為中心的深度思考。

三、 技術(shù)實現(xiàn)與創(chuàng)意融合

電腦圖文設計將天馬行空的創(chuàng)意與嚴謹?shù)那岸思夹g(shù)橋梁緊密相連。欣賞這些優(yōu)秀效果圖時,我們也能窺見背后HTML5、CSS3及各類設計工具(如Figma, Adobe XD, Sketch)協(xié)同工作的影子。從微妙的漸變陰影到復雜的網(wǎng)格布局,從自適應斷點的規(guī)劃到交互動畫的示意,每一處細節(jié)都展現(xiàn)了設計與技術(shù)融合的可能性。作品展中的案例,正是創(chuàng)意可行性落地的完美示范,激勵著設計者在技術(shù)邊界內(nèi)不斷突破視覺表達的極限。

四、 趨勢洞察與靈感激發(fā)

集中欣賞優(yōu)秀網(wǎng)站效果圖,是把握設計潮流脈搏的絕佳方式。當前,我們看到玻璃擬態(tài)(Glassmorphism)的輕盈質(zhì)感、暗黑模式(Dark Mode)的沉浸體驗、以及大膽漸變色與抽象圖形的應用愈發(fā)盛行。注重可訪問性(Accessibility)的設計也已成為優(yōu)秀作品的標配。這場作品展不僅是一次展示,更是一個靈感寶庫,為網(wǎng)頁設計師、開發(fā)者乃至產(chǎn)品經(jīng)理提供了源源不斷的創(chuàng)意燃料與解決方案參考。

“網(wǎng)頁設計欣賞:網(wǎng)站效果圖優(yōu)秀作品展”如同一扇窗口,讓我們得以系統(tǒng)性地觀摩電腦圖文設計領(lǐng)域的巔峰之作。它告訴我們,卓越的網(wǎng)頁設計,是藝術(shù)美學、用戶體驗、技術(shù)邏輯與商業(yè)目標的和諧統(tǒng)一。在像素與代碼構(gòu)筑的世界里,這些效果圖是夢想的草圖,也是即將到來的、更美好數(shù)字體驗的承諾。持續(xù)地欣賞、學習與批判性思考,正是推動每一個設計者不斷向前,創(chuàng)造下一個驚艷作品的動力源泉。

如若轉(zhuǎn)載,請注明出處:http://www.ukpsdg.com.cn/product/77.html

更新時間:2026-05-25 12:50:00